“Operación Kaerb”: desarticulan una red internacional de cibercrimen

Liderada por un argentino que con falsos enlaces desbloqueaba celulares robados

La organización operaba en seis países donde damnificó a cerca de medio millón de personas.

Hay al menos 17 detenidos, cinco de ellos en Argentina. El líder es un santafesino ya condenado por ciberdelitos. Lo acusan de montar una plataforma donde vendía a otros cibercriminales un servicio que permitía, a quien lo utilizaba, generar y enviar mensajes de phishing para obtener claves y desbloquear los dispositivos robados.

Apartir de una investigación conjunta dirigida en Argentina por la titular de la Fiscalía en lo Criminal y Correccional Federal N°10, Paloma Ochoa, y por el titular de la Unidad Fiscal Especializada en Ciberdelincuencia (UFECI), Horacio Azzolin, y que incluyó a ministerios públicos fiscales y agencias policiales de otros cinco países de habla hispana, fue desbaratada una red criminal internacional liderada por un santafesino con antecedentes que, desde una plataforma, vendía y enseñaba a otros cibercriminales métodos de phishing para desbloquear celulares de alta gama robados o extraviados.

La denominada “Operación Kaerb” (su nombre deviene de invertir la palabra en inglés “break” y alude al quiebre que lograban sobre el bloqueo de los teléfonos) fue articulada por cuerpos policiales y fiscalías de España, Argentina, Colombia, Chile, Ecuador y Perú, en operativos realizados en forma coordinada desde el pasado 10 de septiembre, con el apoyo de EUROPOL, AMERIPOL y del Programa de la Unión Europea para fortalecer la lucha contra el Crimen Organizado en América Latina y el Caribe, conocido como PAcCTO 2.0.

En los seis países mencionados, se realizaron un total de 28 allanamientos en los que se secuestraron 921 efectos -696 son celulares de alta gama- y se detuvo al menos a 17 personas de nacionalidad argentina, búlgara, colombiana, ecuatoriana, española, peruana, venezolana y uruguaya.

Además, se incautaron 38 computadoras, 34 discos duros, 53 memorias portátiles, 11 tablets, tres vehículos, dos armas de fuego, un dron, dinero en efectivo de diferentes nominaciones, criptoactivos y pastillas de éxtasis (MDMA).

En Argentina, los detenidos fueron cinco en doce allanamientos pedidos por Ochoa y Azzolin, ordenados por el juez federal Daniel Rafecas y realizados por Gendarmería Nacional y la Policía Federal en la Ciudad Autónoma de Buenos Aires (5), Santa Fe (3), Córdoba (3) y Jujuy (1). Hay un sexto imputado en nuestro país que aún permanecía prófugo, con pedido de captura.

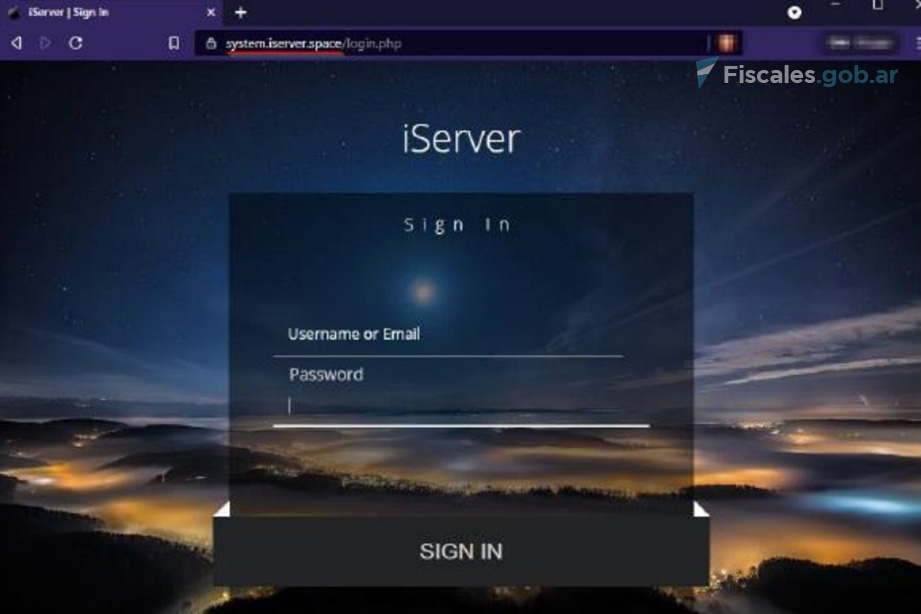

iServer, la plataforma del grupo criminal

La organización criminal actuaba a través de una plataforma digital denominada iServer, que operaba en un escenario de “crimen como servicio” (crime as a service), es decir, un modelo de negocio en el que los ciberdelincuentes ofrecen herramientas, servicios y recursos relacionados con actividades ilegales a otros grupos criminales a cambio de dinero.

Según la investigación, la plataforma estaba dirigida a los denominados “desbloqueadores” que, al pagar una cuota mensual de 120 dólares, desde iServer tenían acceso a detalladas instrucciones, técnicas y métodos de phishing -captación engañosa de datos personales- para obtener las credenciales de acceso al dispositivo robado y a la denominada “vida digital” de la víctima.

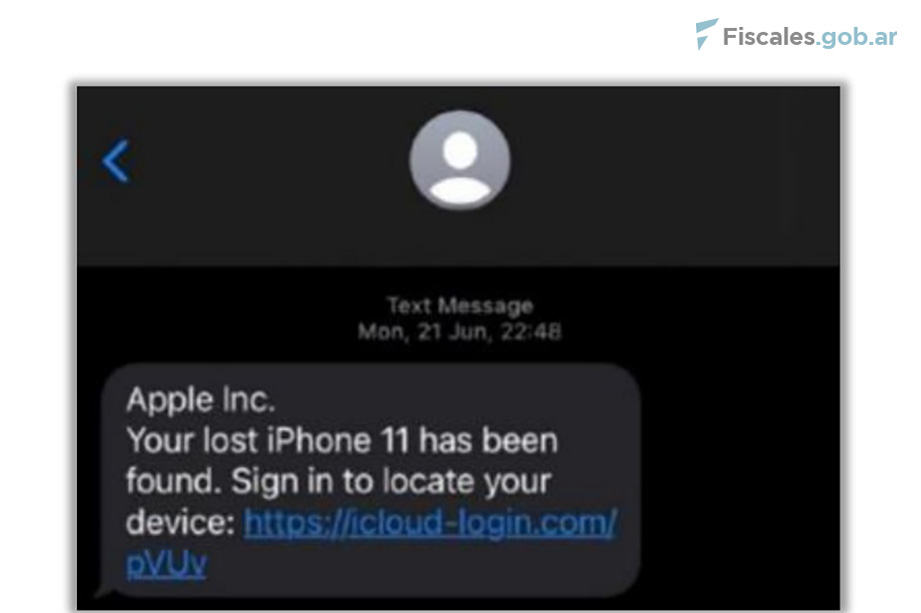

En concreto, se creaban mensajes vía SMS que simulaban provenir del fabricante del celular en los que se informaba al receptor que su teléfono extraviado o robado se había geolocalizado.

Ese mensaje incluía un enlace -link- que direccionaba al usuario a un sitio web que también aparentaba ser de la empresa -por ejemplo iCloud de Apple en el caso de los iPhone- donde, con la esperanza de recuperar el dispositivo, la víctima ingresaba sus claves y así las obtenían los delincuentes para desbloquear los equipos y reinsertarlos en el mercado de reventa.

La plataforma iServer fue identificada como un punto central en esta red criminal, operando bajo diferentes dominios y utilizando métodos de pago anónimos.

La red tenía más de 2.000 usuarios registrados y generaba ingresos estimados en más de 250.000 dólares anuales. Hasta la fecha, se han desbloqueado aproximadamente 1.300.000 celulares mediante el uso de 5.300 páginas web falsas. La investigación identificó un total de 483.000 damnificados, entre los que México lidera el ranking con 80.000, seguido de Chile con 77.000 y de Colombia con 70.000. Argentina aparece en el séptimo lugar con 29.000.

Los investigadores informaron que, con los últimos procedimientos realizados ayer en Colombia y como parte de la operación, se dio de baja el servicio que ofrecía la plataforma iServer y se desmanteló la infraestructura tecnológica utilizada para cometer estos delitos.

Un santafesino con condena, administrador de la red

La investigación conjunta de la fiscal federal Ochoa y el fiscal general Azzolin se inició en junio pasado, a partir de una denuncia realizada por el propio titular de la UFECI, en la que se daba cuenta que desde Gendarmería habían reportado que un oficial de enlace de la Policía Nacional de España ante Europol informó que la maniobra de phishing descripta estaba afectando a usuarios de Europa y Latinaomerica y que todo tenía su origen en la plataforma iServer.

Azzolin explicó en esa denuncia que Europol realizó una búsqueda mediante la cual hallaron una página de Facebook de nombre @iserverplatform desde donde se ofrecían los servicios de la plataforma.

Tras un análisis intensivo, se arribó a una casilla de correo electrónico mencionada en un fallo de la Cámara Federal de Casación Penal durante el trámite de una causa en la que terminó condenado, también por ciberdelitos, Iván David Cudde (33), un hombre domiciliado en la ciudad de Santa Fe, que ahora fue detenido en el marco de esta investigación como el principal imputado, ya que se le atribuye ser el presunto administrador de iServer.

En un juicio abreviado ante el Tribunal Oral en lo Criminal Federal N°2 de Rosario y junto a un segundo imputado, Cudde fue condenado en mayo de 2023 a 3 años de prisión condicional y a pagar una multa por la filtración de fotos íntimas de una mujer que, al momento de los hechos, en 2017, se desempeñaba como diputada nacional.

La condena fue como partícipe necesario de amenazas coactivas en concurso ideal con acceso ilegítimo a un sistema informático y falsificación y uso de una marca registrada en calidad de autor.

En ese caso -donde también intervino la UFECI- en otra clara maniobra de phishing la víctima recibió correos electrónicos que aparentaban ser del equipo de soporte técnico de Google, donde le sugerían un cambio en la contraseña con un enlace que redireccionaba a una página que simulaba ser una plataforma de acceso a Gmail pero era el sitio donde le robaron las claves con las que accedieron a fotos íntimas que luego publicaban en redes sociales y con las que la extorsionaban.

En la denuncia que originó esta nueva causa que lo tiene como principal imputado, Azzolin sostuvo que “Cudde ofrecía su plataforma mediante la página de Facebook @iserverplatform como ‘Platform For Unlockers’, donde enumeraba todos los servicios que ésta prestaba, como así también se aclaraba que los mismos poseían un costo mensual de 120 dólares”.

“Los autores del hecho son los desbloqueadores, que reciben los teléfonos sustraídos o extraviados y, para desbloquearlos y poder revenderlos (ánimo de lucro) contratan los servicios de la plataforma de Cudde”, explicó el fiscal general.

Pero aclaró que “la participación de Cudde es esencial (necesaria) para realizar los desbloqueos por cuanto aporta, utilizando sus especiales conocimientos técnicos, una herramienta necesaria para que quienes adquieren o utilizan ilegítimamente un dispositivo móvil puedan desbloquearlo y reinsertarlo en el mercado de las telecomunicaciones móviles como ‘libres’, lucrando con esta conducta”.

La Policía Federal en uno de los cinco allanamientos realizados en un local de la Ciudad Autónoma de Buenos Aires. Foto: Policía Federal.

Los operativos en Argentina

El día de los allanamientos simultáneos, en Argentina hubo una coordinación desde la sede del AC3 (Centro Especializado de Cibercrimen) de AMERIPOL, donde cada uno de los países iba informando el avance de los procedimientos.

Los allanamientos en nuestro país se hicieron para detener a Cudde y a algunas otras personas imputadas de ser desbloqueadores que usaban su plataforma. Entre los sitios allanados por Policía Federal y Gendarmería hubo varios locales de reparación y venta de accesorios de celulares, donde se secuestraron algunos dispositivos con pedido de secuestro, como sucedió en Córdoba.

Desde el MPF destacaron el alto nivel de coordinación de los procedimientos, el primero que se hace con tantos países involucrados en un caso de este tipo.

Los cinco acusados arrestados en Argentina, que ya fueron indagados por el juez federal Rafecas y permanecen detenidos, quedaron imputados por los delitos de defraudación mediante técnicas de manipulación informática (prevé una pena de 1 mes a 6 años de prisión y está contemplado en el inciso 16 del artículo 173 del Código Penal) y encubrimiento agravado por el ánimo de lucro y por habitualidad (con una pena de 1 a 6 años de cárcel, según el artículo 277, inciso 1°, apartados “b” y “c”; e inciso 3°, apartados “b” y “c” del mismo cuerpo normativo).

Recomendaciones a la ciudadanía

A partir de la “Operación Kaerb” se logró identificar miles de posibles víctimas que tras sufrir el robo de sus dispositivos móviles podrían haber sido contactadas por medio de mensajes de phishing, suplantando la identidad de las plataformas originales y generando la falsa expectativa de que podrían ubicar geográficamente y recuperar sus teléfonos.

Tanto desde la UFECI como desde la Dirección de Ciberdelitos y Asuntos Cibernéticos del Ministerio de Seguridad de la Nación insistieron en la necesidad de denunciar todo hecho vinculado con estas modalidades delictivas.

Algunos de los celulares de alta gama, tablets y repuestos encontrados en los allanamientos. Foto: Policía Federal.

Ante este escenario, el MPF recomienda a quienes sean víctimas del robo de su teléfono celular:

– Efectuar la correspondiente denuncia, no sólo ante la compañía prestataria del servicio, sino también en la comisaría, fiscalía o juzgado.

– No importa si el usuario tiene un contrato pre-pago o post-pago. Es necesario hacer siempre la denuncia de tal modo de evitar que se cometan delitos a través del dispositivo robado.

– Para realizar la denuncia, es importante conocer el número de la Identidad Internacional de Equipo Móvil -IMEI- . Se trata de un código de 15 números pre-grabado en los equipos móviles que los identifica a nivel mundial y que figura en el reverso de la batería. También se lo puede conocer marcando el *#06#. Si los números no coinciden, es posible que se trate de un dispositivo robado, por lo que es necesario radicar la correspondiente denuncia.

– A la hora de comprar un equipo, es importante hacerlo en una agencia oficial o comercio autorizado.

Por su parte, desde el área de cibercrimen del ministerio señalaron que aquellas personas que hayan resultado damnificadas y aún no hayan realizado la denuncia correspondiente, lo hagan mediante la línea 134, el sitio web de denuncias o bien mediante el correo electrónico denuncias@minseg.gob.ar, aportando principalmente el número de IMEI de los dispositivos sustraídos a fin de corroborar si los mismos se encuentran vinculados con el caso en cuestión.